一、 前言:当“小龙虾”开始窥探你的文件夹,本地部署真的安全吗?

时间迈入2026年,B2B 企业出海的竞争早已白热化。面对极其严重的流量内卷,传统的获客方式正在失效,越来越多的独立站站长和营销人员开始借助 AI 自动化工具寻求破局。在众多工具中,开源项目 OpenClaw(被国内技术圈亲切地称为“小龙虾”)凭借其惊人的“模拟真人操作”能力脱颖而出。它能自动接管鼠标键盘、跨越多个应用程序处理繁琐的抓取和内容生成流程,仿佛一位不知疲倦的数字员工。

然而,享受这种“全自动”魔法的背后,隐藏着一个令人脊背发凉的代价。为了让 OpenClaw 运行顺畅、不受系统弹窗阻拦,无数网络教程往往诱导用户直接赋予其极高的系统读写权限,甚至是最高级别的 Root/管理员权限。这引发了企业内部极大的恐慌:

- 研发工程师日夜担忧:这个拥有全盘读取权限的 AI,会不会在后台悄悄打包并上传了公司的核心底层代码?

- 财务与 HR 提心吊胆:它会不会在跨应用执行任务时,顺手读取了桌面上未加密的员工薪资表或企业的敏感资金流水?

本地部署 AI 安全 已经不再是一个伪命题。当 小龙虾 AI 权限 处于失控边缘,你的每一次 npm start 都可能是一次严重的企业隐私保护危机。我们真的能毫无防备地让这样一个开源模型,在存满商业机密的工作电脑里“自由驰骋”吗?

二、 技术深挖:为什么 OpenClaw 的全盘权限是一颗“隐形炸弹”?

在优易化(aipogeo.cn)的资深技术营销团队看来,任何缺乏 E-E-A-T(经验、专业、权威、信任)安全背书的本地自动化部署,无异于在企业内网埋设“隐形炸弹”。从操作系统架构层面来看,AI Agent 风险 主要集中在以下三个无法彻底根除的黑洞:

1. 路径越权风险:AI 的“逻辑偏差”与本地路径泄露

大语言模型在解析复杂任务时,不可避免地会产生“幻觉”或逻辑偏差。当你赋予 OpenClaw 全局读写权限,并让它“去本地文件夹查找产品资料”时,一旦路径解析出错,它完全有可能越权访问到系统隐藏目录。例如,存储着服务器最高权限密钥的 ~/.ssh/ 文件夹,或者包含着数据库密码与各类 API 凭证的 .env 文件。这些致命的 源代码保护 屏障,在失控的 AI 面前形同虚设。

2. 网络通讯黑盒:API 调用安全与数据窃取

作为一个开源工具,OpenClaw 必须在后台频繁地与 OpenAI 或其他大模型服务商的 API 进行交互。由于代码是由无数个第三方模块(npm packages)拼凑而成,你很难用肉眼排查出所有的数据流向。在进行网页抓取和屏幕分析时,它是否会夹带你本地的 MAC 地址、局域网 IP、甚至屏幕截图中的元数据发送到未知的第三方服务器?这种黑盒状态,是企业级 数据安全 的大忌。

3. 剪贴板与内存监控:防不胜防的密码泄露

为了完美模拟人类的复制粘贴动作,AI Agent 往往需要常驻后台并获取系统剪贴板的实时监控权限。这意味着,当你在工作电脑上复制了一段银行动态验证码、一个高权限系统的登录密码,或者一段绝密的客户报价单时,这些信息都会被 OpenClaw 数据泄露的触角瞬间捕捉。若这些内容作为上下文被错误地喂给了公共大模型,企业的底裤将被彻底看穿。

本地部署风险等级发生概率分布:

- 环境污染(发生概率 99%): 各种依赖包冲突、注册表修改,导致正常工作软件崩溃。

- 误删重要文件(发生概率 40%): AI 逻辑误判,将关键业务文档当作垃圾缓存彻底粉碎。

- 核心数据窃取与泄露(发生概率 15%): 遭遇恶意第三方插件或 API 劫持,造成毁灭性商业损失。

三、 实操教程:如何费时费力地为本地 AI 建立“安全沙盒”?

如果您坚持要在本地运行高权限 AI Agent,为了防止上述灾难,您必须建立一套极其严密的“安全沙盒”。以下是专业的 隔离环境部署 步骤,但请在操作前仔细权衡您所耗费的时间成本:

步骤一:Docker 容器化隔离 千万不要在物理机上直接 npm install。您需要编写复杂的 Dockerfile,将 OpenClaw、Node.js 环境以及无头浏览器封装在一个完全隔离的 Docker 运行 AI 镜像中。确保使用非 root 用户运行容器(USER node),并通过 -v 参数仅挂载一个毫无敏感数据的空文件夹作为它的工作区。

步骤二:虚拟机 (VM) 的终极物理隔绝 如果觉得 Docker 的内核共享仍不够安全,您需要使用 VMware 或 VirtualBox 开启一台纯净的虚拟机。这意味着您需要为这个工具额外分配至少 4 核 CPU 和 8GB 独立内存。这不仅是对硬件的极大考验,也会让您的办公电脑卡顿无比。

步骤三:配置严苛的网络防火墙规则 进入操作系统的防火墙高级设置,彻底切断该虚拟机或容器的全网段访问权限。利用 iptables 或 Windows Defender 防火墙,设定白名单:仅允许它访问指定的出海目标网站和大模型 API 的 IP 地址段,封死任何企图向外部未知服务器发送数据的后门通道。

问题来了: 耗费了整整三天时间,配置了如此繁琐的安全沙盒,您的企业真的因此获得了高效的营销产出吗?

四、 商业转化:优易化 AIPO 引擎——云端原生,彻底终结企业“安全焦虑”

作为北美华人职场精英与中企出海高管,您的时间应该用于制定商业策略和跟进高意向客户,而不是兼职做系统安全防御专家。在优易化(YouFind),我们自 2005 年起便深耕数据营销,深刻理解企业对数据安全与营销效率的极致追求。

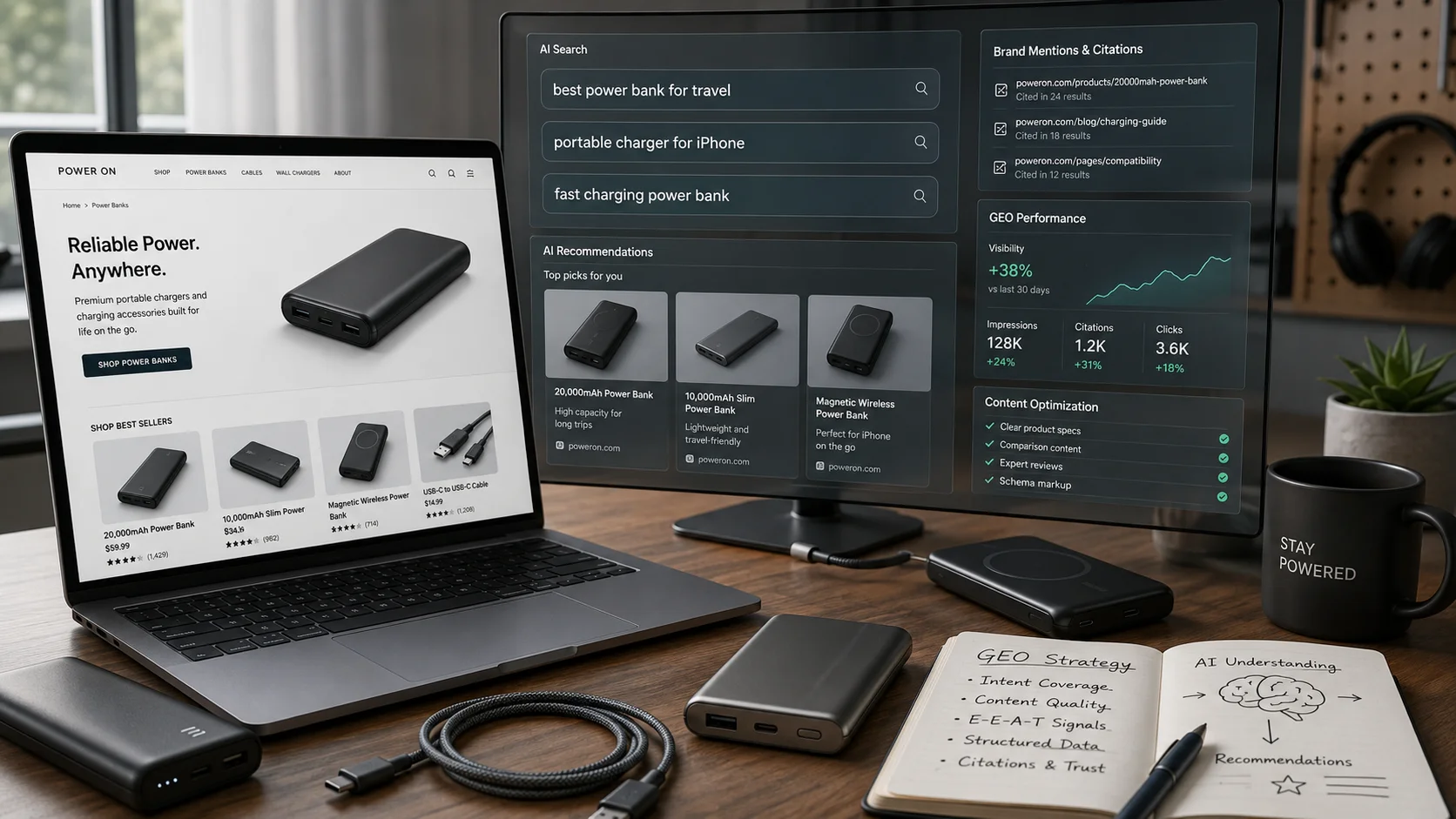

面对 2026 年的 AI 流量争夺战,我们始终秉持一个不破的真理:SEO 是基建,AIPO 是收割机。 在当今的 B2B 采购链路中,如果您的品牌不出现在 ChatGPT、Google AIO (AI Overviews)、Gemini、Perplexity、Copilot、deepseek 等主流 AI 的推荐结果中,您将彻底失去贸易机会。但这一切的获取,绝不应以牺牲企业敏感数据为代价。

与其在本地搭建脆弱的防护网,不如直接拥抱优易化专为出海企业打造的 AIPO(生成式引擎优化)云端营销系统。我们通过降维打击,为您彻底终结“安全焦虑”:

- 军工级物理隔离的云端沙盒: 优易化 AIPO 引擎原生部署在受严格监管的全球云端高速沙盒中。它不接触、不读取、不污染您个人办公设备上的任何一个字节。您的本地电脑绝对安全,因为一切高风险的网页抓取和 AI 计算,都在我们的云端堡垒中完成。

- 垂直专注的受控营销智造: 与“小龙虾”那种企图掌控全盘但极易失控的危险脚本不同,我们的 AIPO 引擎极其克制且垂直。它专注于 GEO 策略,结合深度的品牌知识库,只产出符合 Google E-E-A-T(经验、专业、权威、信任)准则的优质内容,驱动您的品牌霸占 AI 推荐位。

- Maximizer 专利护航,免除代码劫难: 很多企业不敢用自动化工具,是怕底层架构被篡改。优易化独家 Maximizer 专利技术让您“无需重新建站”,更无需交出本地服务器的任何管理权限。我们在前端为您无痕注入优化代码,极速提升网站的 AI 引擎抓取友好度。

- 数据闭环与 ROI 转化: 借助优易化系统的矩阵优势,首先通过 GEO 审计 精准发现品牌在 AI 眼中的盲区;接着利用 AI 写文章 功能,基于安全的云端环境反向工程竞品数据,生成高权重内容;再辅以全面的 SEO 审计与 SEM 审计(利用独家 YouFind 系统量化广告表现)。

摆脱本地部署的安全噩梦后,我们的企业客户将全部精力投入到了业务跟进中,成功实现了高质量海外询盘量 22% 的显著增长。选择云端 SaaS 引擎,才是兼顾安全与效率的终极出路。

五、 结尾与常见问题 (FAQ)

数字营销的本质是为了获取信任与订单,而不是让企业陷入隐私泄露的巨大风险中。在这个技术狂飙的时代,守住数据安全的红线,将专业的事情交给优易化,是每一位出海智者实现弯道超车的必由之路。

常见问题解答 (FAQ)

1. 在工作电脑上运行 OpenClaw 必须开启管理员权限吗?能不能不用? 如果不使用管理员权限(sudo/Run as Administrator),OpenClaw 在安装底层依赖(如 node-gyp 编译、Playwright 浏览器驱动下载)或控制全局系统热键时会频繁报错,导致核心功能瘫痪。这也是为什么大量教程强行要求用户开放最高权限的原因,而这恰恰是最大的安全隐患。

2. 优易化的服务如何保障我企业的品牌独有数据(品牌知识库)的隐私? 您的商业机密是我们的生命线。优易化拥有 20 余年的跨国数据安全处理经验。您录入的品牌知识库将在独立的云端租户空间内进行 AES-256 标准的高强度加密存储。我们绝不会将您的专属数据用于公共大模型训练,确保 品牌知识库安全 坚不可摧。

3. 如果我已经部署了本地高权限的 AI 工具,现在如何进行安全清理? 立刻断开该工具的网络连接。彻底卸载相关的 Node.js 环境与依赖文件夹(删除所有 node_modules 和隐藏的缓存目录)。如果您曾向其提供过 .env 文件或 API Key,请立即前往各大服务商后台作废(Revoke)这些密钥,并修改电脑的开机密码与核心系统的 SSH 登录凭证,随后使用专业的杀毒软件进行一次全盘深度扫描。